Длительная кампания показала, как проводится кибершпионаж на государственном уровне.

Специалисты Sophos выявили сложную и долгосрочную кибершпионскую операцию китайских госхакеров, направленную на поддержание постоянного доступа к сети правительственной организации в Юго-Восточной Азии. Кампания получила название Crimson Palace.

Кибершпионы стремились получить доступ к критически важным ИТ-системам, проводить разведку конкретных пользователей, собирать конфиденциальную военную и техническую информацию, а также разворачивать различные вредоносные программы для удалённого управления.

Хотя имя целевой правительственной организации не было раскрыто, известно, что страна, в которой она находится, имеет постоянные территориальные конфликты с Китаем в Южно-Китайском море. Это позволяет предположить, что речь может идти о Филиппинах, которые ранее уже подвергались атакам китайской группы Mustang Panda.

Операция Crimson Palace включает 3 кластера активности, некоторые из которых используют одинаковые тактики:

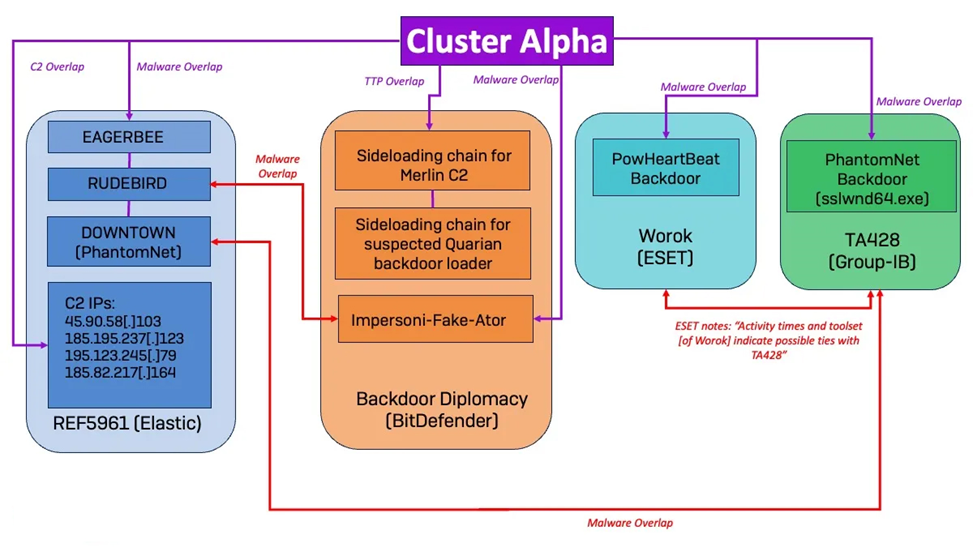

- Кластер Alpha (STAC1248) (март 2023 – август 2023), имеет сходство с группами BackdoorDiplomacy, REF5961, Worok и TA428. Занимается разведкой серверных подсетей и инфраструктуры Active Directory.

- Кластер Bravo (STAC1870) (с марта 2023), имеет общие черты с Unfading Sea Haze. Используеот действительные учетные записи для бокового перемещения и развертывания вредоноса EtherealGh0st.

- Кластер Charlie (STAC1305) (март 2023 – апрель 2024), пересекается с Earth Longzhi (подгруппа APT41). Использует PocoProxy для установления постоянного доступа и HUI Loader для доставки Cobalt Strike.

По данным Sophos, являются частью скоординированной кампании, организованной одной группировкой с большим набором инструментов, разнообразной инфраструктурой и несколькими операторами.

Пересечение Кластера Alpha с другими субъектами угроз

Кампания примечательна использованием неизвестных ранее вредоносных программ, таких как PocoProxy, а также обновленной версии EAGERBEE и других известных семейств вредоносных программ, включая NUPAKAGE, PowHeartBeat, RUDEBIRD, DOWNTOWN (PhantomNet) и EtherealGh0st (также известный как CCoreDoor).

Также характерными чертами кампании стали обширное использование техники DLL Sideloading и необычные методы скрытности. Злоумышленники использовали множество новых методов обхода защиты:

- перезапись DLL в памяти для удаления антивирусного агента из ядра;

- использование антивирусного ПО для боковой загрузки;

- и другие различные техники для тестирования наиболее эффективных и скрытных методов выполнения задач.

Различия и совпадения трех кластеров

В отчете Sophos также приводятся индикаторы компрометации (IoC) для каждого кластера активности, а пока специалисты продолжают расследовать кампанию, чтобы выяснить дополнительные подробности об атаках. Отметим, что HUI Loader ранее использовался китайскими группировками в атаках на игорный сектор Юго-Восточной Азии с целью шпионажа.